Introduction

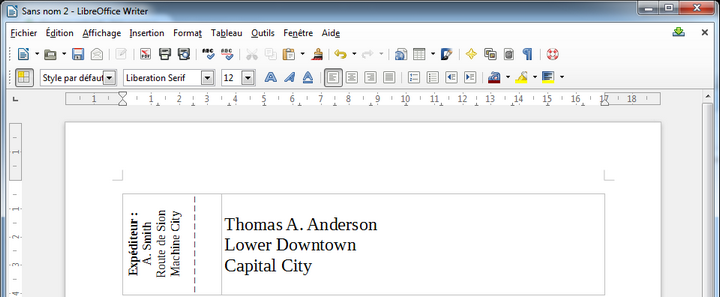

Il existe une myriade de layouts différents pour écrire sur son smartphone, des plus basiques aux plus paramétrables mais il faut avouer que rien ne remplace un bon vieux clavier physique.

Si vous avez besoin d'entrer un (

long) mot de passe sur une application ou envie d'écrire un SMS alors que vous êtes assi à votre PC, autant utiliser le clavier de l'ordi.

Pour faire ça sur Android il suffit de 2 applications.

Quick Keyboard Switch

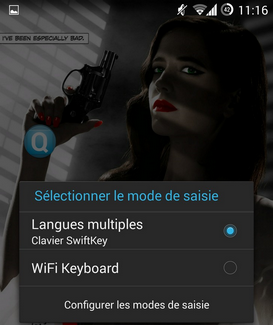

Quick Keyboard Switch vous donne la possibilité d'ajouter un widget sur votre bureau qui permettra de changer de layout en une pression.

Remote Web Desktop

Description

Cette appli installe un nouveau clavier utilisable, via le Wi-Fi, depuis un ordinateur connecté au même réseau que le téléphone.

Historique

Pendant longtemps l'appli a été disponible en version gratuite et en

version payante.

La version gratuite à été renommée

3CX DroidDesktop lors d'une mise à jour mais n'est plus supportée et elle redirige vers

2X MDM - Device Management qui ne fonctionne pas de la même manière (j'y reviendrai)

Du coup je vous propose de vous tourner vers la dernière version packagée connue,

la 5.9.5.

Si l'appli vous plait, pensez à l'acheter ensuite sur

le playstore, ça vaut la peine.

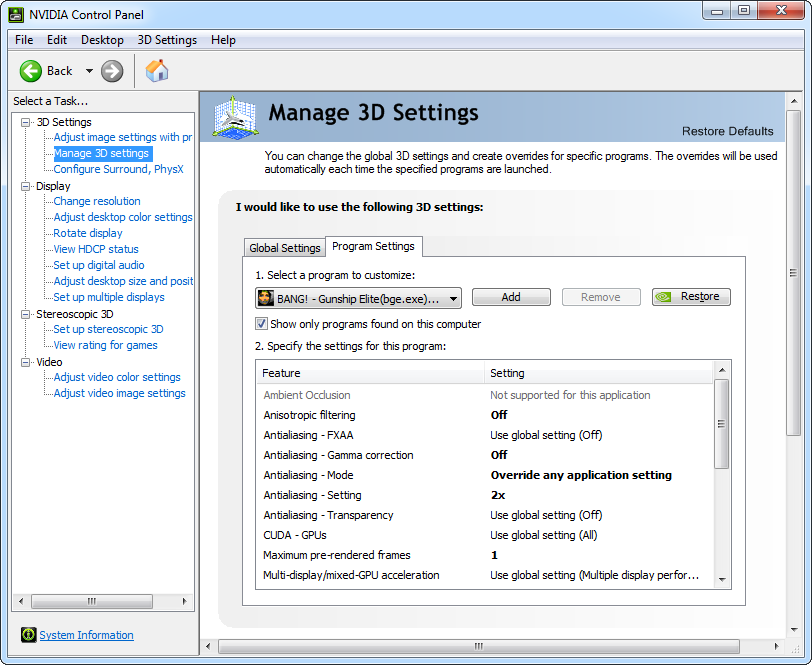

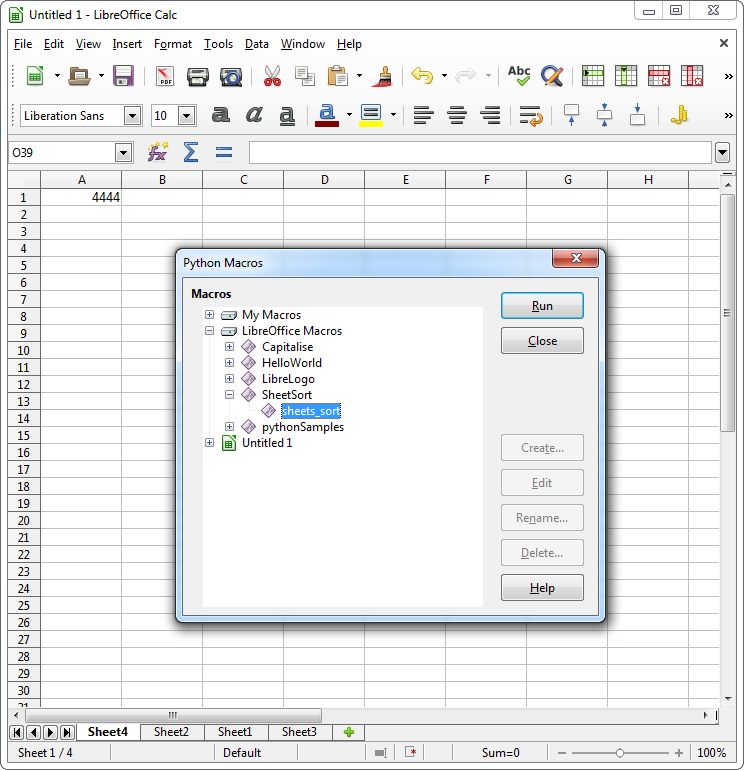

Installation

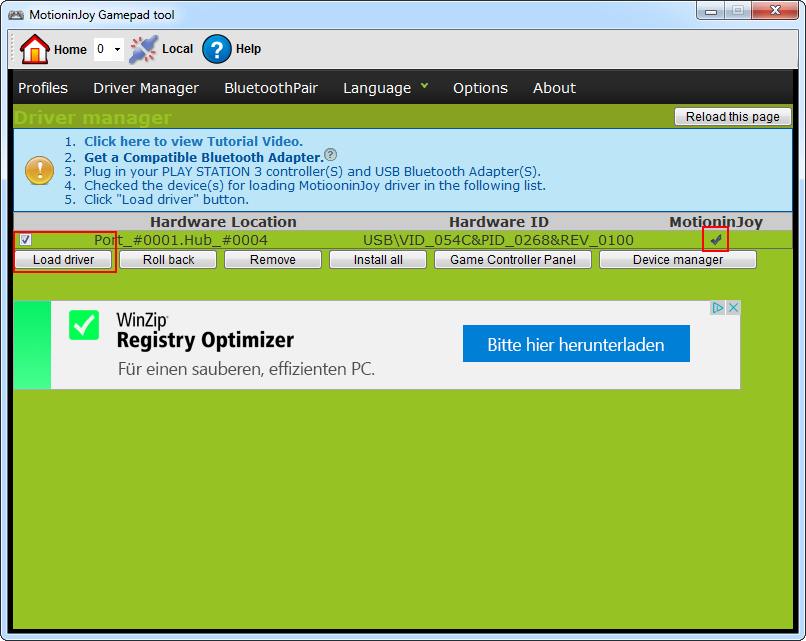

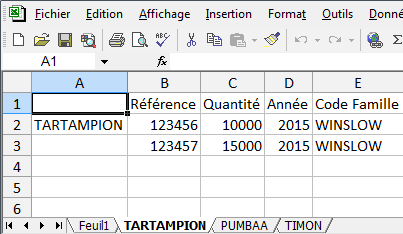

Téléchargez et installez

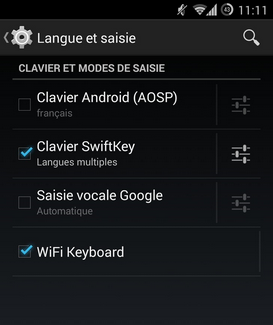

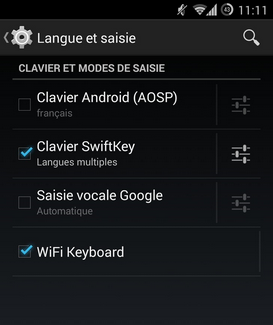

RWD, cela va créer un clavier appelé WiFi Keyboard.

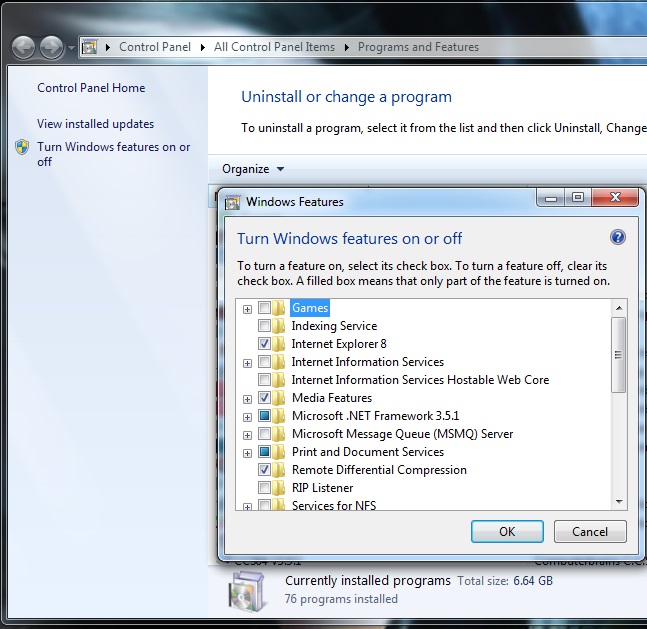

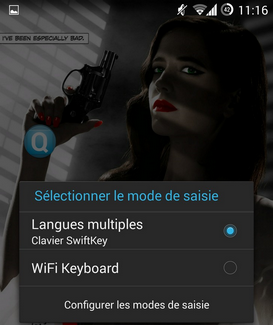

Pressez sur le widget Quick Keyboard Switch puis sur "Configurer les modes de saisie", ça vous amène à la liste des claviers de votre téléphone, avec le nouveau WiFi Keyboard qu'il faut cocher.

Maintenant, lorsque vous activerez le clavier wifi, l'application Remote Web Desktop démarrera automatiquement.

C'est ce point précis qu'il manque dans 2X MDM et qui est pour moi rédhibitoire.

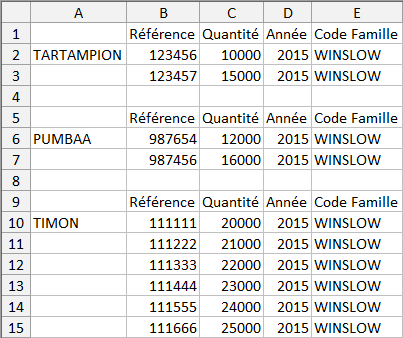

Description

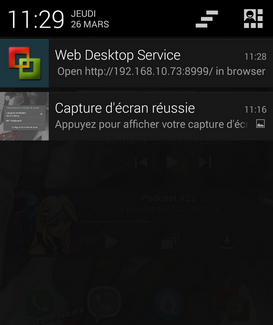

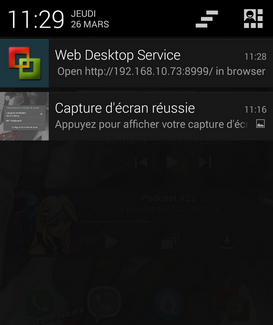

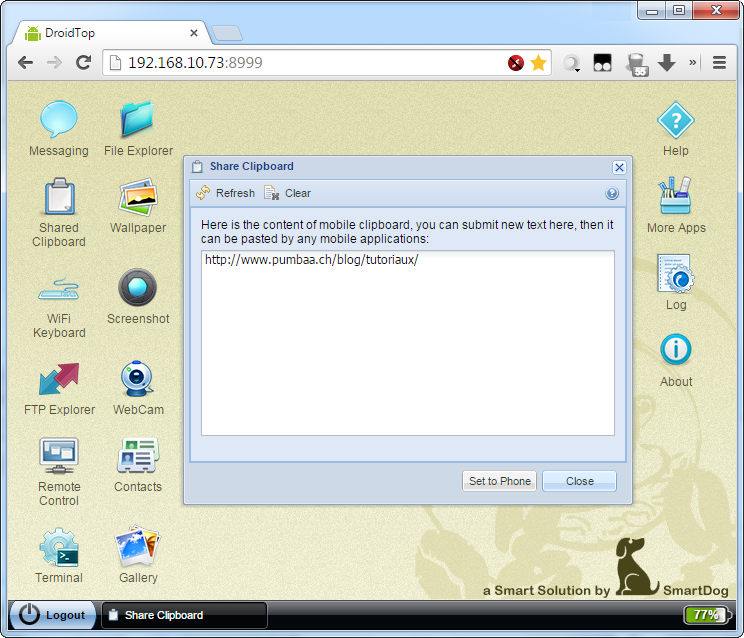

Remote Web Desktop démarre un serveur web sur le téléphone auquel vous pouvez acceder depuis le navigateur d'un ordinateur connecté au même réseau que le téléphone.

L'adresse vous est donnée dans la barre de notification du téléphone.

Utilisation

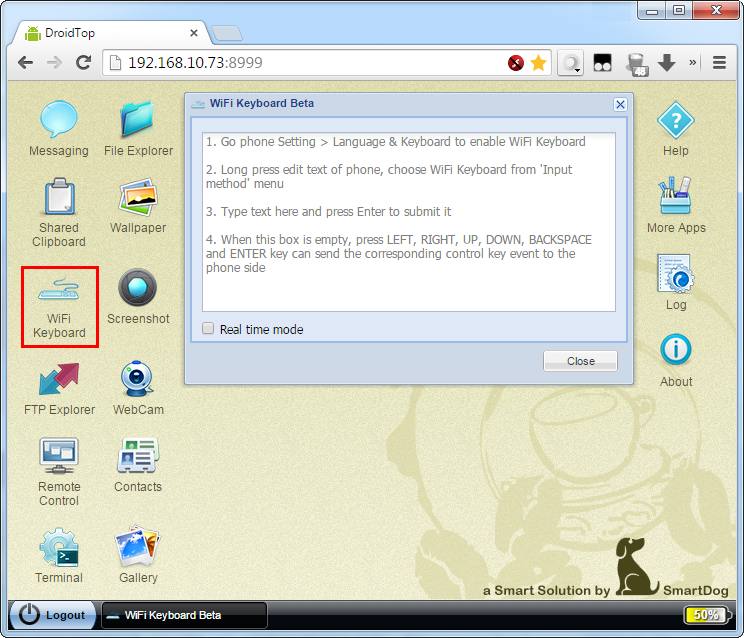

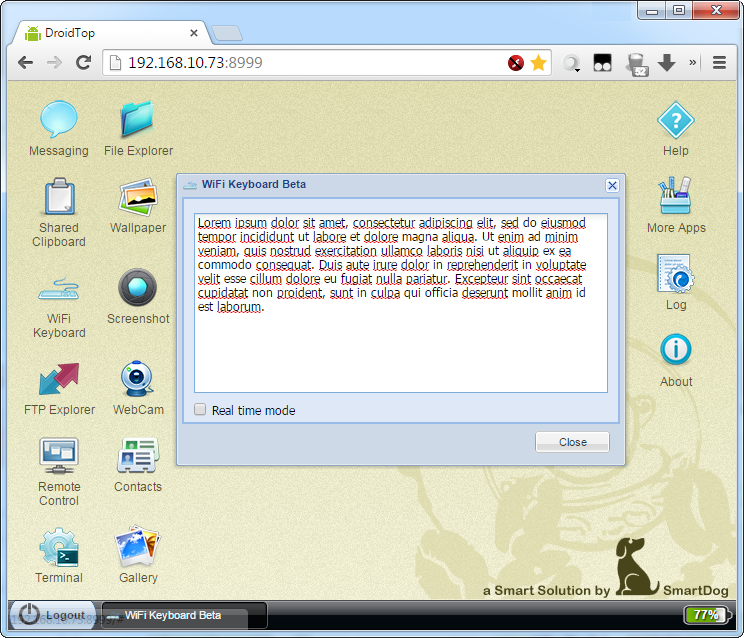

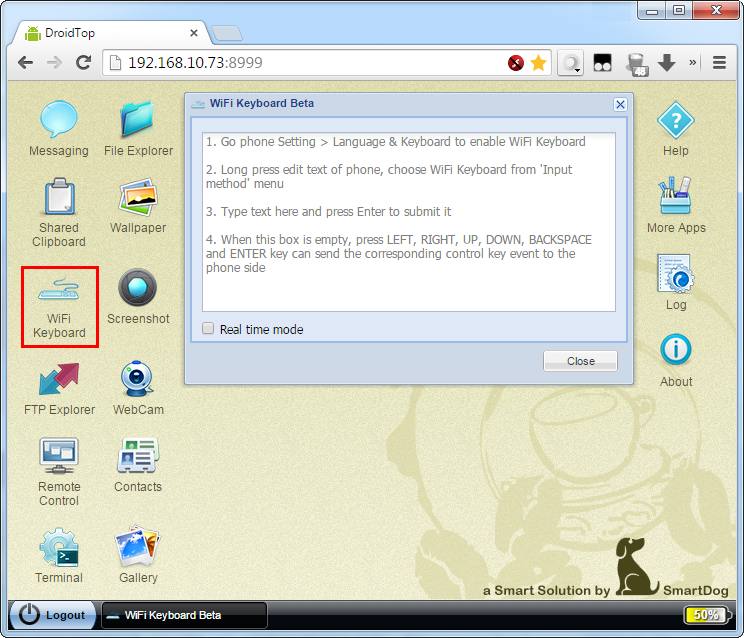

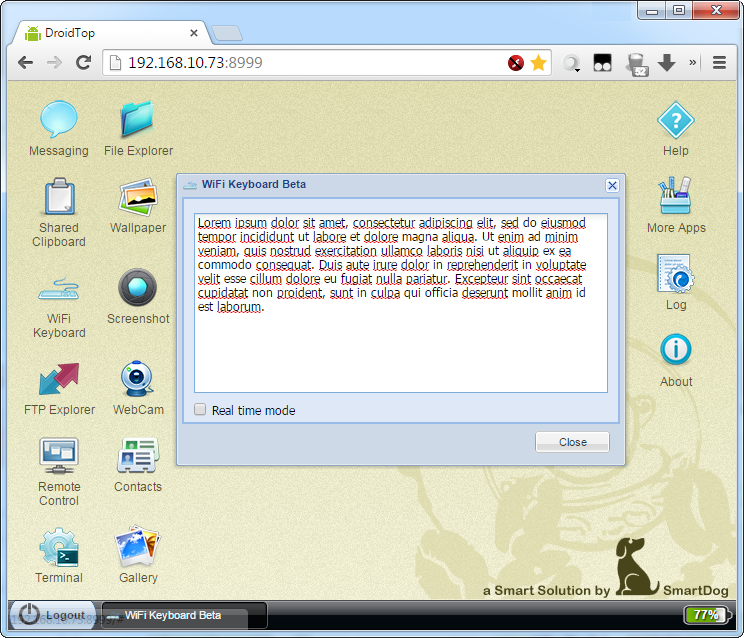

Une fois que vous aurez accedé au serveur cliquez sur l'icone WiFi Keyboard. Tout ce que vous taperez dans la zone de texte apparaitra sur le téléphone (en temps réel si vous cochez "Real time mode" ou après une validation avec Enter sinon), pour autant que vous ayez donné le focus à un objet qui accepte un texte.

Ouvrez le clavier WiFi.

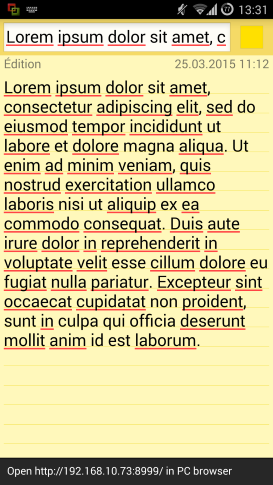

Tapez le texte voulu et validez avec Enter.

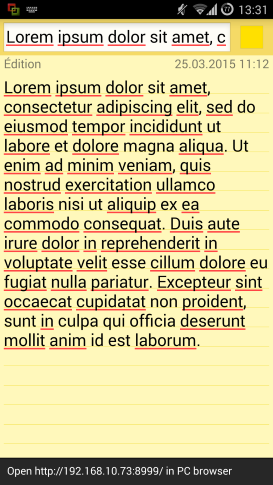

Le texte apparaît sur le téléphone.

Notez, tout en bas du téléphone, le bandeau qui remplace le clavier et qui indique que vous avez bien choisi le clavier WiFi.

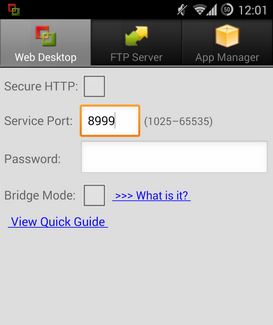

Paramétrage

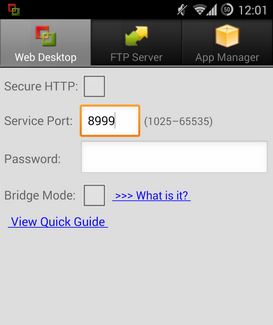

Depuis l'application, sur le téléphone, vous pouvez définir le port du serveur et surtout un mot de passe à donner lors de la connexion. Utilise si vous êtes sur un grand réseau.

Bonus

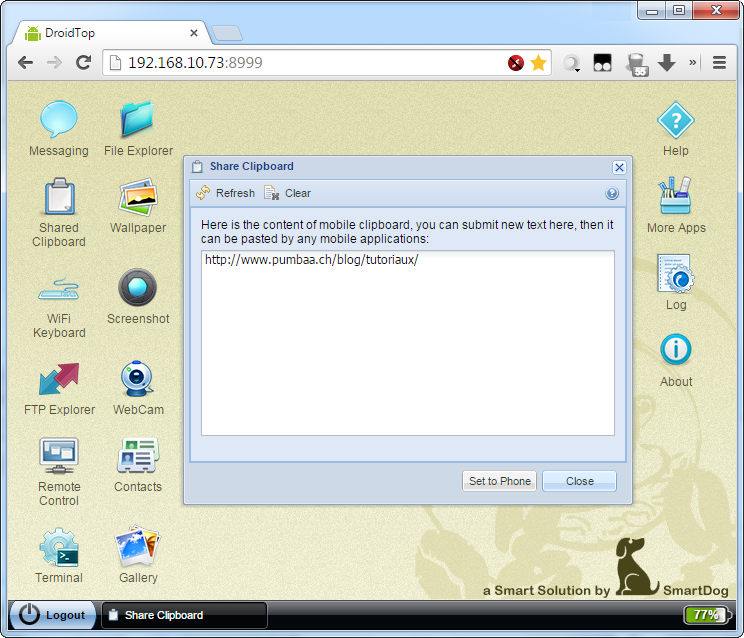

Plusieurs autres fonctionnalités sont disponible via RWD, dont la deuxième plus utile à mon goût : le partage de presse-papier.

Il est possible de d'obtenir ou d'envoyer des informations au presse-papier du téléphone ou du pc, en un click.

Remote Web Desktop version : 5.9.5

Quick Keyboard Switch version : 3.2

CyanogenMod version : 11.0-InstallerXNPQ32P